أستطعنا، أخيراً، أن يكون لدينا وقت فراغ لكي نقوم بالكتابة عن موضوع مهم في الأمن السيبراني الا وهو عمليات الإحتيال و الإصطياد scamming & phishing.

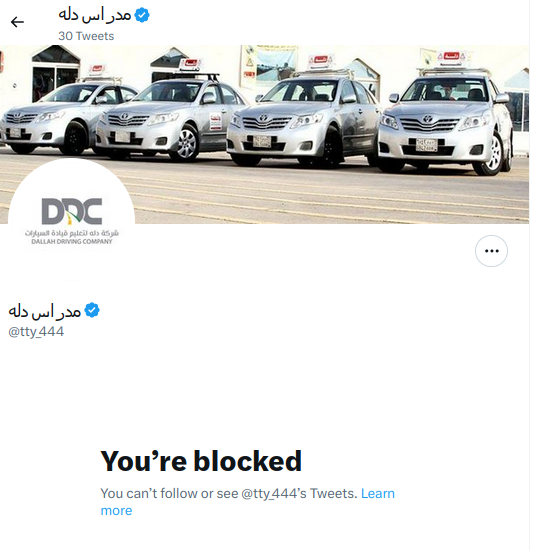

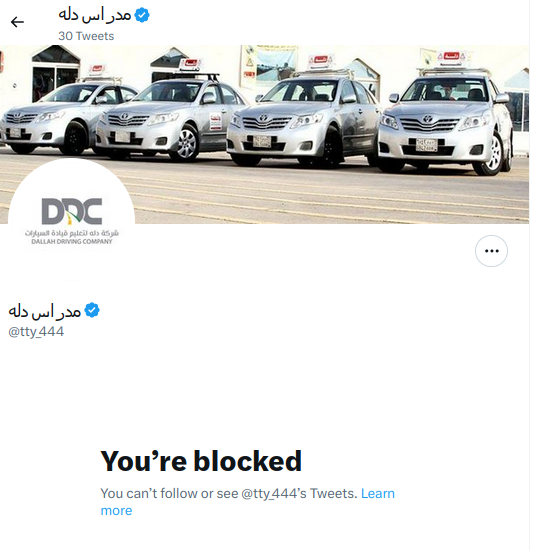

قمنا قبل فترة بالتنبيه في تويتر عن حالة إحتيال بأسم أحد معاهد تعليم قيادة السيارات وقام المحتال بمنع حسابنا من تصفح محتوى الحساب الخاص به وحذف المحتوى الإحتيالي. لا نعلم سبب حجبه لنا (نعتقد انه ذهب للنوم بدون عشاء ﻷنه لم يجد أحداً يسرق منه)

عاد المحتال مرة أخرى لكن بإستخدام أسلوب إحتيالي أخر كما يفعلون دائماً بعد أن يتم إصطيادهم. لذلك رأينا أن نقوم بشرح عملي لكيفية معرفة إصطياد المحتالين لكي نزيد الوعي لدى الشخص.

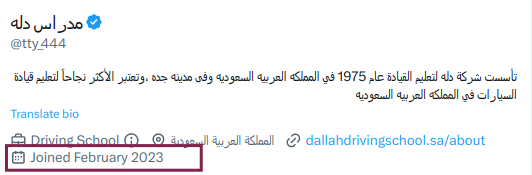

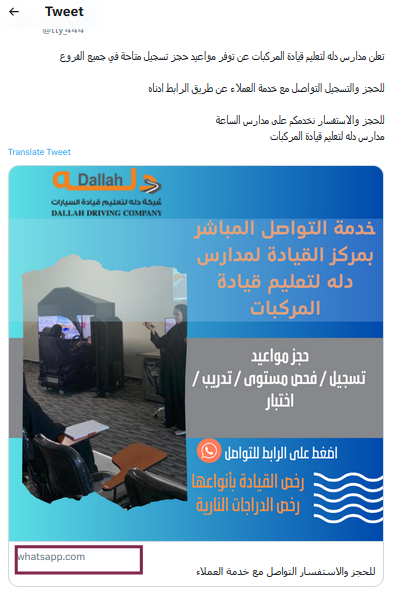

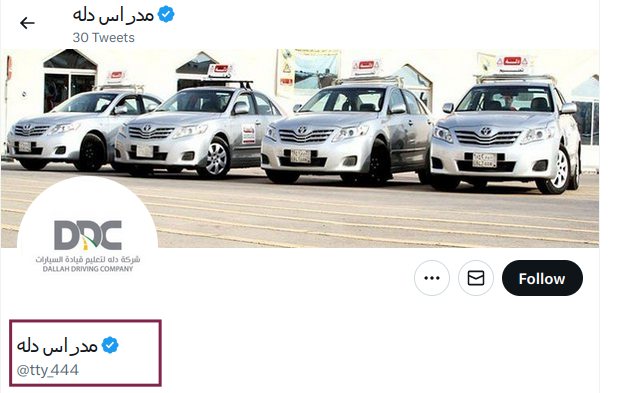

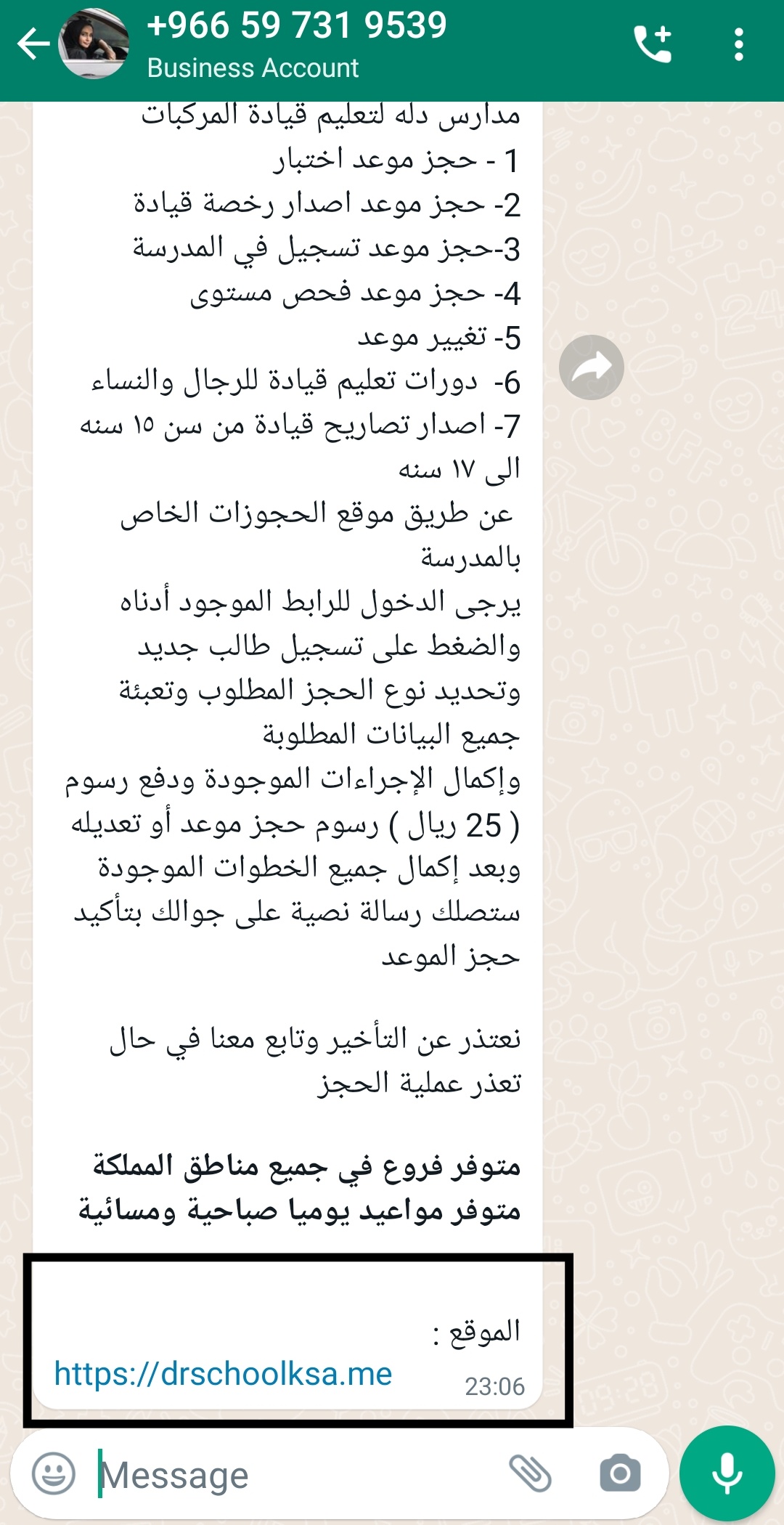

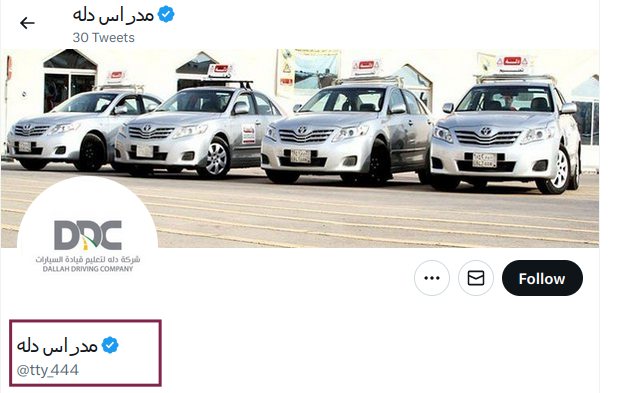

1- يستخدم المحتال بالعادة حسابات جديدة أو حسابات تم تغيير إسمها. وحسبما هو ظاهر لنا أن الحساب في تويتر تم إنشاءه في شهر فبراير 2023.

2- الأسم الخاص به و تفاعلات الحساب الغريبة، حيث أنها لا تناسب مجال العمل الذي يحاول أن ينتحله. فعلى سبيل المثال الأسم المنتحل هو @tty_444 و عند تصفح الحساب تجد إعجابات لمناوشات رياضية لا صلة للنشاط الذي يحاول أن ينتسب له به.

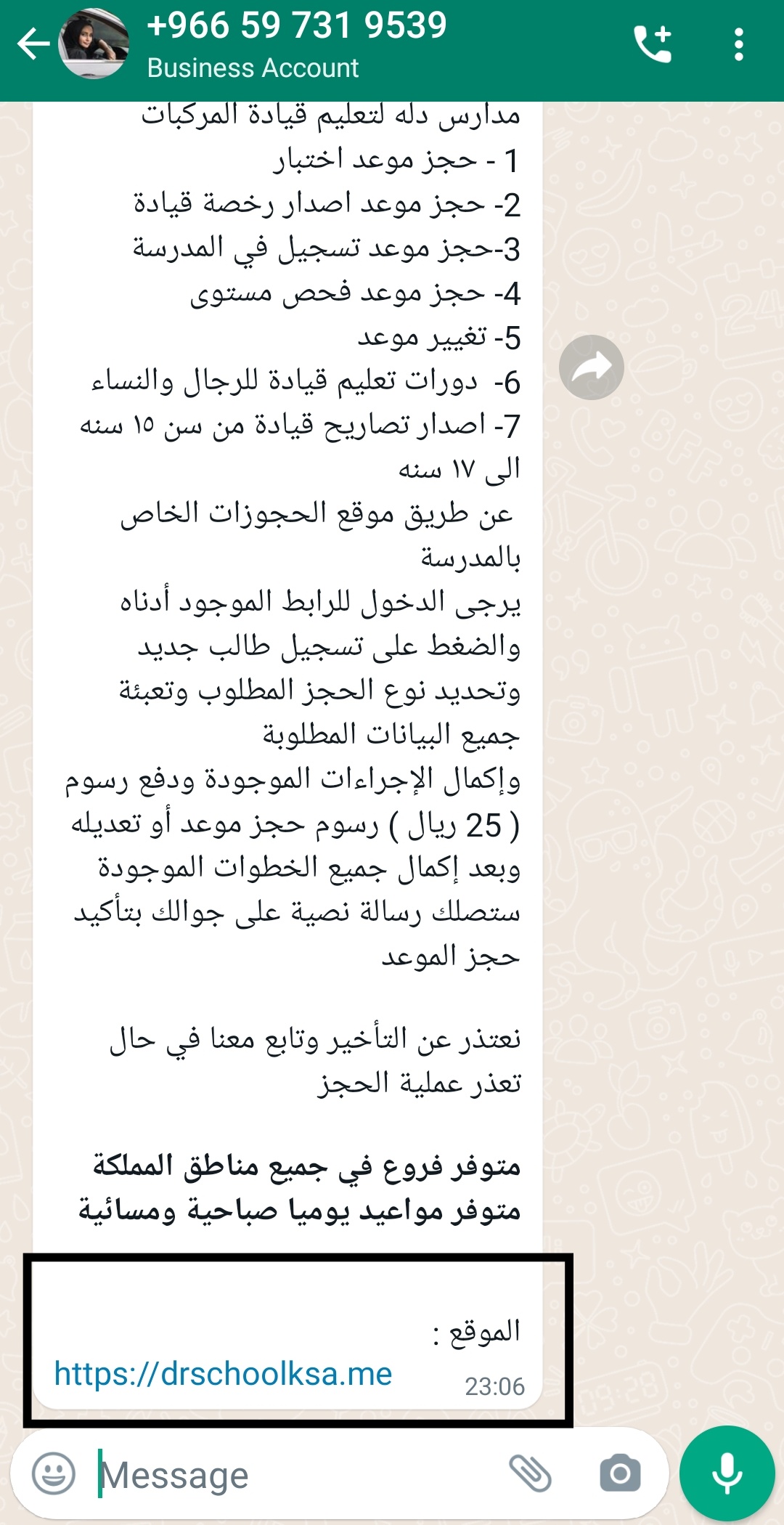

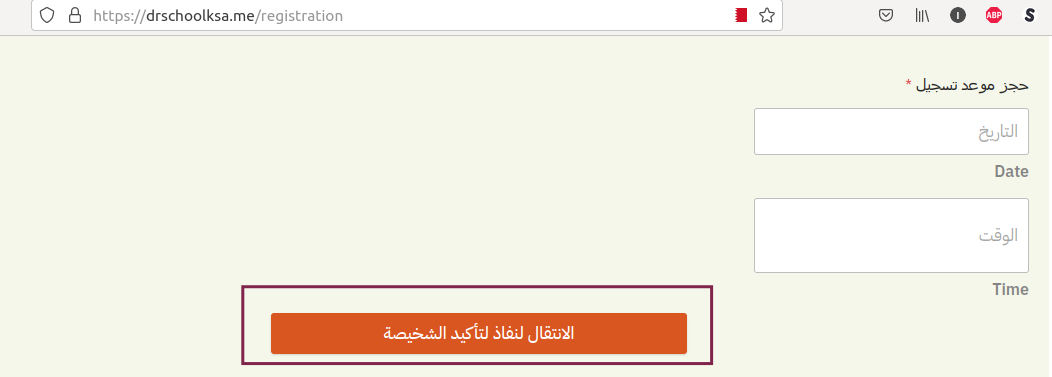

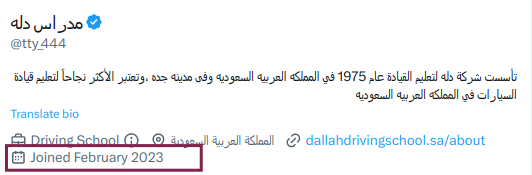

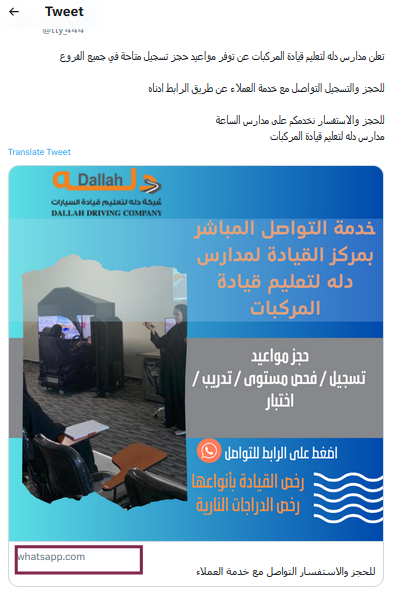

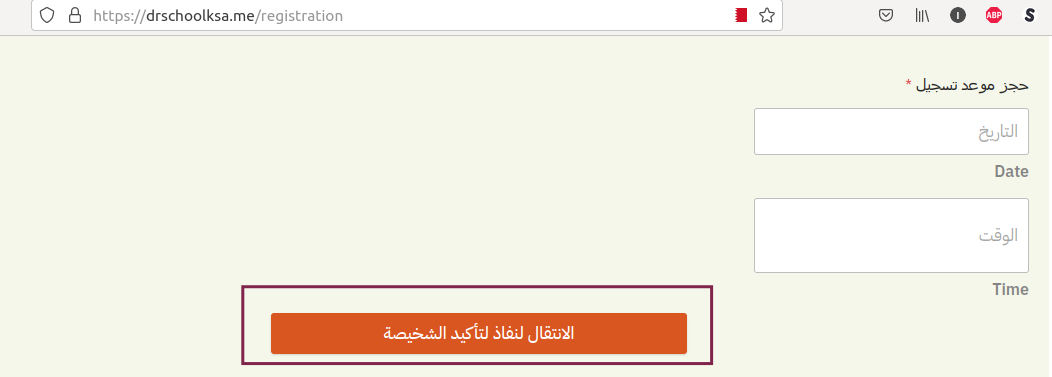

3- عناوين المواقع المتعددة وعدم وجود تناسق بين عناوين مواقع الويب التي يدعي أنه يخدمك عن طريقها مابين صحيح و مزيف.

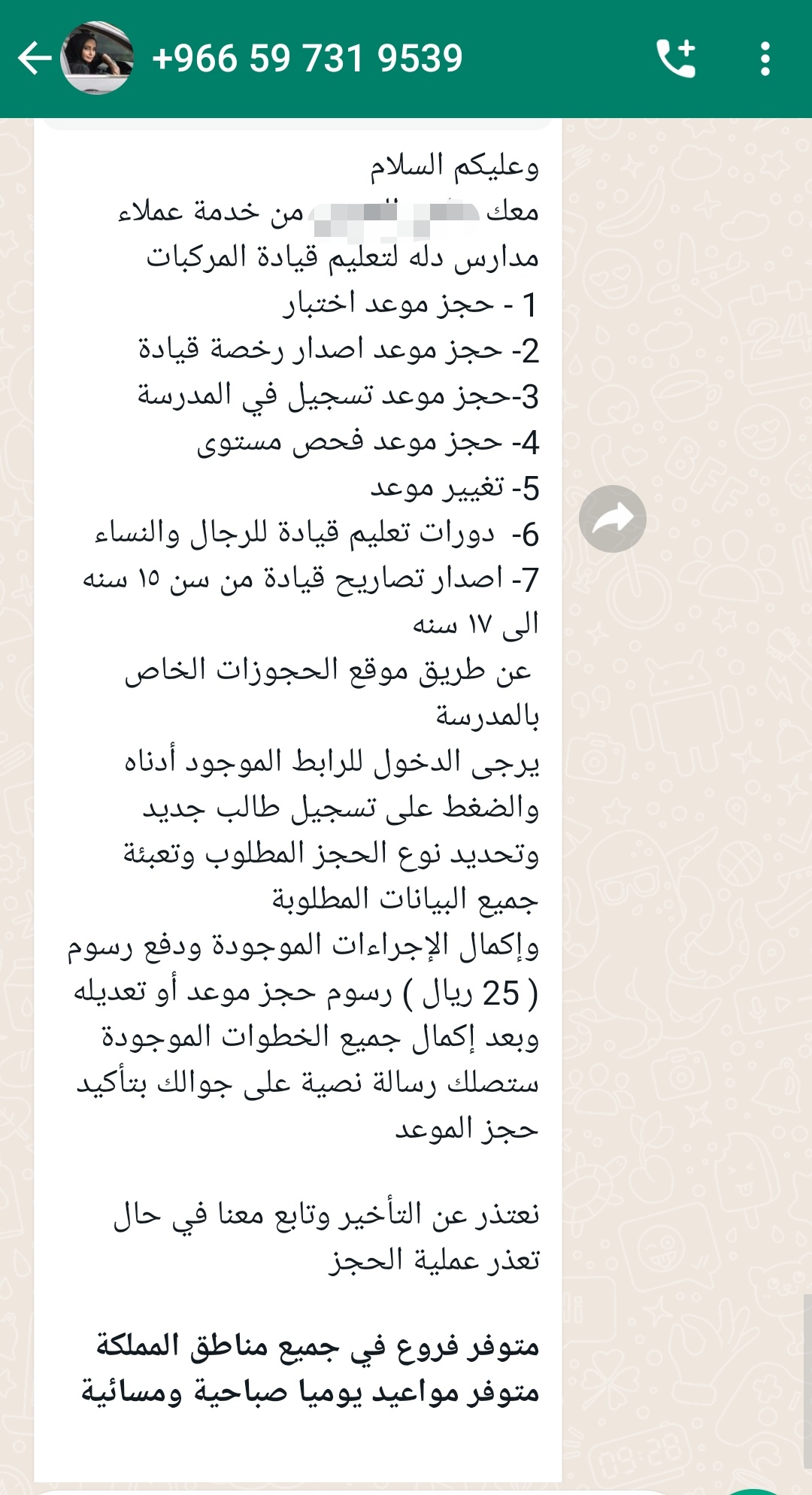

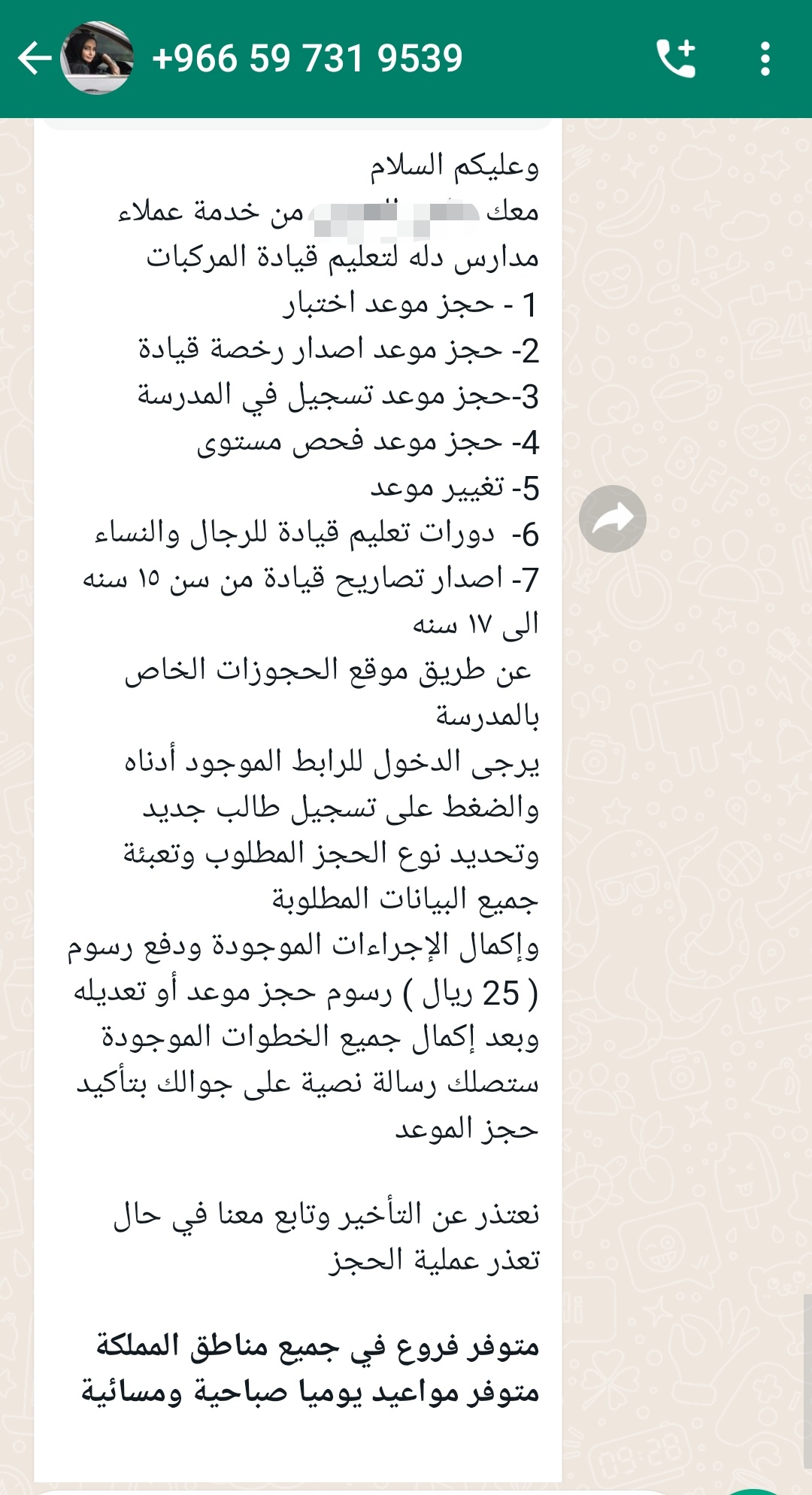

4- إستخدام رقم غير معروف و غير موثوق عند البحث عنه. حثك على السداد و الإستعجال به بغض النظر عن نوع الخدمة المقدمة.

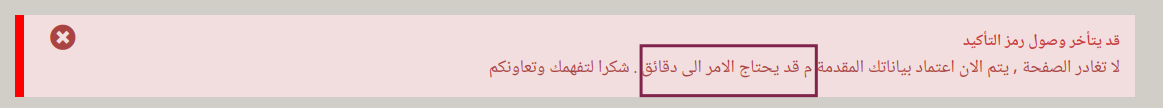

5- الأخطاء الإملائية الكثيرة جداً. جداً. جداً. جداً.

6- هيئة و جودة شكل الموقع بشكل عام. فعلى سبيل المثال الصور الذي يستخدمها الموقع جودتها رديئة و كذلك توجد روابط ترسلك إلى موقع وزارة الصحة.

7- تسلسل إستخدام الموقع غريب، حيث يطلب منك معلومات رقم الهوية الخاص بك ثم اسم شركة الإتصالات و أسم البنك و رقم جوالك و الإيميل ثم يطلب منك إدخال بيانات otp المزيفة بعد أن يقوم بجمع بيانات بطاقتك البنكية.

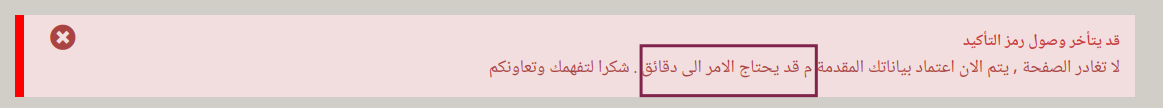

8- خصائص الموقع لا تعمل بالشكل الصحيح، قم بإدخال بيانات خاطئة و أنظر ماهي النتيجة حيث يقبلها كما هي مما يدل على التزييف وليس على وظيفة موقع إلكتروني حقيقي.

للمعلومية، على الرغم من هذا التزييف قام المحتال بإدخال بيانات الإيميل الخاص به بالغلط حيث أن بعض خصائص الموقع الذي قام بإنشائه جلبت هذة المعلومات لأنها لا تعمل بطريقة صحيحة.

لذلك كما تشاهد عزيزي القارئ، فإن تفادي الإصطياد و الإحتيال يجب أن يبدأ بك أنت و أن تكون واعياً للمواقع و التطبيقات التي تستخدمها ولا تكن مندفعاً مع أي عملية مالية تتم عبر الإنترنت.

تستطيع أن تتواصل معنا في سايبرسنشي لمساعدتك و تبسيط المهام السيبرانية و الإلتزام لديك. لا تتردد في التواصل معنا وإخبارنا بما يدور في ذهنك. يمكنك أيضًا قراءة بعض منشورات مدونة الأمان الخاصة بنا.